Tymczasowa poprawka Microsoftu

4 listopada 2011, 13:09Microsoft udostępnił tymczasową łatkę dla dziury zero-day w jądrze Windows, która jest wykorzystywana przez robaka Duqu. Błąd znajduje się w silniku odpowiedzialnym za parsowanie fontów TrueType.

To nie atak, to biznes

16 stycznia 2013, 10:56Jedna z amerykańskich firm poprosiła Verizon RISK Team o zbadanie niepokojących połączeń nawiązywanych z firmową siecią z Chin. Sprawa była o tyle poważna, że wspomniana firma działa na rynku oprogramowania dla krytycznej infrastruktury.

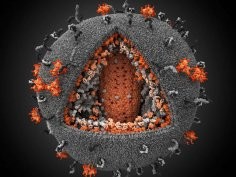

Odporni na HIV?

5 listopada 2014, 09:45Francuscy naukowcy twierdzą, że odkryli mechanizm genetyczny, dzięki któremu u dwóch mężczyzn zarażonych HIV nigdy nie rozwinął się AIDS. Jeden z mężczyzn jest zarażony HIV od 30 lat, jednak żaden z nich nigdy nie wykazywał objawów choroby.

Poważna dziura w Linuksie

20 stycznia 2016, 11:29Przez niemal trzy lata miliony serwerów, pecetów i innych urządzeń z systemem Linux było narażonych na atak, który pozwalał nieuprawnionej aplikacji bądź osobie na zdobycie uprawnień administratora. Producenci dużych dystrybucji Linuksa załatają dziurę prawdopodobnie jeszcze w bieżącym tygodniu

Innowacyjna aplikacja do monitorowania ran pooperacyjnych

19 września 2018, 14:54Zdalne monitorowanie gojenia ran pooperacyjnych i zapobieganie powikłaniom to główne zalety zaprezentowanej w poniedziałek aplikacji iWound. Twórcy systemu wskazują, że to pierwsza taka aplikacja na świecie.

Innowacyjne polskie narzędzie do klasyfikowania białek

24 maja 2022, 06:28Szybką i bezbłędną klasyfikację białek, wykrywanie w nich miejsc wiążących potencjalne leki, identyfikowanie białek występujących na powierzchni wirusów, a także badania np. RNA, umożliwia nowe narzędzie bioinformatyczne opracowane przez naukowców z Wydziału Biologii UW.

Vista na Stadionie Dziesięciolecia

2 lutego 2007, 14:05Najnowszy system Microsoftu – Windows Vista – już tydzień przed premierą można było kupić na warszawskim Stadionie Dziesięciolecia. Oryginał został najprawdopodobniej ukradziony w jednej z hurtowni lub w sklepie.

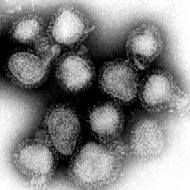

W tym roku nie trafili

19 kwietnia 2008, 09:07Specjaliści z amerykańskich Centrów Kontroli i Prewencji Chorób (CDC, od ang. Centers for Disease Control and Prevention) przyznają, że tegoroczny sezon był najgorszym od czterech lat pod względem ilości zachorowań na grypę oraz ich skutków. Przyczyny tego stanu rzeczy upatruje się w dużym stopniu w mylnym doborze wirusów, które stały się podstawą przygotowanej na ten rok szczepionki na tę chorobę.

Microsoft potwierdza błąd w IE

24 listopada 2009, 11:54Microsoft potwierdził występowanie krytycznej luki typu zero-day w Internet Explorerze, o znalezieniu której informowaliśmy wczoraj.

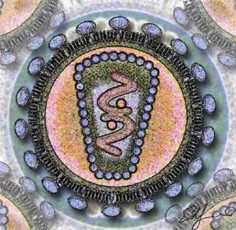

Wirus — ewolucyjny pasażer na gapę

21 listopada 2010, 16:07Co nas łączy z krewnymi? Wspólny kod genetyczny. Ale w takim razie, jesteśmy całkiem blisko spokrewnieni z... wirusami. Ci najeźdźcy, jak się okazuje, mogą być zneutralizowani i oswojeni, pozostając na zawsze w naszym DNA.

« poprzednia strona następna strona » … 39 40 41 42 43 44 45 46 47